POSEIDON dan Medusa punya seorang putra. Perawakannya menyerupai kuda, bersayap, dan bertubuh manusia. Anak di luar nikah itu lalu diberi nama Pegasus. Ia dewa berkarakter seperti iblis, namun membantu ksatria dalam cerita Yunani kuno. Entah terinspirasi oleh kisah tersebut, pada zaman modern, perusahaan asal Israel, NSO Group, memberikan nama Pegasus pada teknologi alat sadapnya.

Kolaborasi global Amnesty Internastional, dan sejumlah lembaga mendeteksi penyalahgunaan alat tersebut di banyak negara. Mereka mendapatkan akses ke lebih dari 50 ribu nomor telepon yang jadi target penyadapan ilegal. “Ada ribuan korban di seluruh dunia. Termasuk Indonesia,” ujar Irene Poetranto, peneliti CitizenLab, asal Indonesia.

CitizenLab merupakan salah satu lembaga yang dilibatkan untuk menganalisis temuan itu. Organisasi yang bermarkas di Toronto, Kanada, itu mendapatkan petunjuk adanya serangan Pegasus berdasarkan notifikasi yang disebar ke sejumlah pengguna iPhone dan WhatsApp. Mereka lalu menyambangi para korban dan meminta izin untuk menganalisis perangkat telepon genggam lewat pemeriksaan digital forensik.

Malware yang mereka namai PWNYOURHOME itu diketahui menyerang iOS 15 dan iOS 16 lewat fitur iMessage. Mereka juga menemukan malware lain bernama FINDMYPWN yang dirancang Pegasus untuk menyerang fitur Find My Feature lalu iMessage. Serangan tersebut beroperasi dalam dua tahap, yakni dengan merusak sistem pengarsipan NSKeyedUnArchiver dan pemrosesan gambar di MeggagesBlastDoorService.

Sedikitnya ada 37 telepon genggam yang berhasil terkonfirmasi. Sejumlah pemiliknya berdomisili di Meksiko, Hungaria, Uni Emirat Arab, dan Thailand. CitizenLab menyakini penyadapan itu ilegal karena menyasar para aktivis, jurnalis, eksekutif perusahaan, dan bahkan diplomat. Di Indonesia, alat tersebut diduga pernah digunakan memata-matai politikus menjelang 2019. “Targetnya bukan pelaku kejahatan,” ujar Irene.

Sepak terjang Pegasus di Indonesia mendorong sejumlah media anggota konsorsium Indonesialeaks bergabung dalam kolaborasi global meliput isu tersebut. Sejak tahun lalu, kami menyusuri alur pengadaan alat tersebut. Sejumlah orang yang disinyalir jadi korban penyadapan pun tak luput kami sambangi. Di Indonesia, serangan Pegasus ditengarai menyasar 12 pejabat teras pemerintah dan militer.

Ketua Umum Partai Golkar yang kini menjabat Menteri Koordinator bidang Perekonomian, Airlangga Hartanto, masuk dalam daftar tersebut. Juru bicara Kementerian Perekonomian, Alia Karenina, mengatakan Menteri Airlangga tak sempat memonitor notifikasi Apple. “Bapak menggunakan beberapa handphone untuk keperluan berbeda, tidak hanya iPhone. Itupun sudah beberapa kali berganti,” ujarnya.

Airlangga dan nama-nama yang terindikasi jadi target sasaran enggan menyerahkan telepon mereka untuk keperluan pemeriksaan forensik. Keengganan serupa dialami CitizenLab ketika hendak menguji perangkat telepon sejumlah korban penyadapan di Thailand. Banyak yang tak ingin terpublikasi sebagai korban. “Tapi ada juga yang bersedia kami periksa, meski tak ingin nama mereka dipublikasikan,” kata Irene.

Serangan Pegasus jadi momok bagi banyak kalangan sejak kematian Jamal Khashoggi. Jurnalis asal Arab Saudi itu ditemukan hilang usai menyambangi gedung konsulat Arab Saudi di Istanbul pada 2 Oktober 2018. Belakangan diketahui ia dibunuh. Amerika Serikat merilis dokumen intelijen yang menunjukkan keterlibatan putra mahkota Arab Saudi, Mohammed bin Salman, dalam kasus tersebut. Namun tuduhan itu selalu dibantah.

Penyidikan forensik telepon genggam dua rekan perempuan Khasoggi mendeteksi adanya Pegasus. Salah seorang di antaranya adalah Hatice Cengiz, tunangan Khasoggi, yang ikut menemani kunjungan Khasoggi ke konsulat Arab guna mengurus dokumen pernikahan. Kolaborasi sejumlah jurnalis menemukan malware tersebut tertanam di telepon seluler mereka sebulan sebelum kematian Khasoggi.

Seorang praktisi teknologi informasi yang pernah mengoperasikan alat ini menyebut, Pegasus menyerang target dengan menanamkan sejenis malware ke dalam telepon genggam seseorang. Sekali tertanam, operator penyadapan bisa mengetahui seluruh data yang tersimpan dalam telepon tersebut. Alat ini juga bisa mengaktifkan kamera, mikrofon, dan mengaktifkan lokasi telepon tanpa perlu ada interaksi alias zero-click.

Zero-click merupakan istilah untuk metode penyusupan malware. Disebut nol klik karena malware ini bisa masuk ke perangkat tanpa diketahui target. Pengguna tak harus melakukan aktivitas apa pun di perangkat mereka agar malware itu masuk. Misalnya, membuka pesan berisi malware, menerima panggilan telepon, atau mengklik tautan tertentu sebagai pancingan. Saking canggihnya, produk ini mahal.

Seorang pengusaha yang pernah menjadi vendor alat ini menjelaskan, NSO membanderol Pegasus tergantung kebutuhan klien. Untuk layanan tanpa batas, produk layanan mereka bisa mencapai triliunan rupiah. Itupun masih memerlukan biaya pemeliharan tahunan yang dipatok ratusan miliar agar perangkat tersebut terus terbarui. Adapun untuk penyadapan terbatas (sekitar 10 orang), NSO menawarkan harga eceran Rp 7,5-9 miliar.

Pegasus hanyalah salah satu produk buatan NSO. Di luar Pegasus, NSO mengembangkan alat sadap bernama Circle. Berbeda dengan Pegasus, alat ini membutuhkan interaksi dengan pengguna gawai lewat tautan file atau sambungan telepon. Strategi itu adalah sarana untuk menempatkan malware ke dalam perangkat telekomunikasi. Dalam teknologi penyadapan, sistem ini lazim dikenal dengan istilah one-click.

Sumber tersebut juga mendemonstrasikan alat sadap lain yang pernah ia pasarkan di Indonesia. Hanya dengan bermodal laptop, ia bisa menghidupkan video, mikrofon, dan menyedot data dari sebuah telepon genggam. Caranya sangat sederhana, cukup dengan memasukkan nomor telepon orang yang sedang ditarget. Di pasaran, kata dia, teknologi ini dibanderol ratusan miliar rupiah. “Buat demonstrasi kayak gini sama kalian, saya sudah abis ratusan juta,” kata sumber tersebut.

Sepak terjang Pegasus memaksa Meta, induk perusahaan WhatsApp, melayangkan gugatan lewat pengadilan federal Amerika Serikat pada 2019. Mereka mempersoalkan praktik penyadapan yang menarget 1.400 orang, termasuk jurnalis dan aktivis kemanusiaan di sejumlah negara. Gugatan serupa dilayangkan Apple pada 2021. Apple mempertanyakan proses penyadapan yang dinilai minim pengawasan dan tak akuntabel.

NSO Chief Executive, Shalev Hulio, membela diri. Ia mengatakan alat ini dirancang untuk mengungkap skandal kejahatan seperti terorisme. Teknologi ini ia klaim telah menyelamatkan banyak orang. NSO berjanji bakal mengandangkan Pegasus jika ada teknologi yang lebih baik. “Namun kami menyadari NSO tak memiliki kemampuan mendeteksi penggunaan alat itu ketika sudah berada di tangan klien,” kata dia.

Apple sangat berkepentingan dengan isu ini karena mengganggu layanan produk mereka. Penelusuran tim CitizenLab menguatkan indikasi tersebut. Dari total 37 telepon yang mereka analisis, sebanyak 34 di antaranya merupakan pengguna Iphone. CitizenLab melaporkan temuan itu kepada Apple pada Oktober 2022 dan Januari 2023. Apple merespons laporan itu dengan merilis fitur pengamanan terbaru HomeKit dalam iOS 16.3.1

***

PENGGUNAAN alat sadap bukanlah barang baru. Undang-undang mengatur alat ini bisa digunakan untuk mengungkap kejahatan luar biasa seperti terorisme, narkotik, perdagangan orang, dan korupsi. Badan Intelijen Negara, Kepolisian RI, Kejaksaan Agung, Badan Narkotika Nasional, Badan Intelijen Strategis, dan Komisi Pemberantasan Korupsi memiliki kewenangan menggunakan alat itu.

Tim digital forensik Forbidden Stories pernah melacak penggunaan teknologi itu pada periode 2016-2018. Mereka memindai saluran internet yang terhubung dengan server NSO Group. Dari pelacakan itu terungkap ada 1091 alamat internet protocol (IP address) yang terkoneksi dengan 1.014 nama domain. Jejaring pengguna Pegasus tersebar di 45 negara. Sebanyak 10 operator menggunakannya untuk penyadapan lintas negara.

Empat praktisi teknologi informasi yang ditemui secara terpisah mengatakan alat itu beroperasi di Indonesia sejak 2018. Salah seorang di antara mereka pernah diminta bantuan untuk mengoperasikan alat tersebut. Selain Polri, keempat sumber ini meyakini Badan Intelijen Negara pernah menggunakan Pegasus. BIN tak kunjung memberikan tanggapan ketika dimintai konfirmasi lewat surat yang dikirimkan.

Tak banyak perusahaan yang memiliki akses kepada NSO. Sumber Indonesialeaks menyebut, lisensi itu dimiliki tak lebih dari sepuluh perusahaan di Indonesia. Seluruh lembaga negara yang berminat mendatangkan produk NSO pasti menggandeng salah satu dari perusahaan tersebut. “Mekanismenya selalu B-to-G karena kita tidak memiliki hubungan diplomatik dengan Israel,” kata dia.

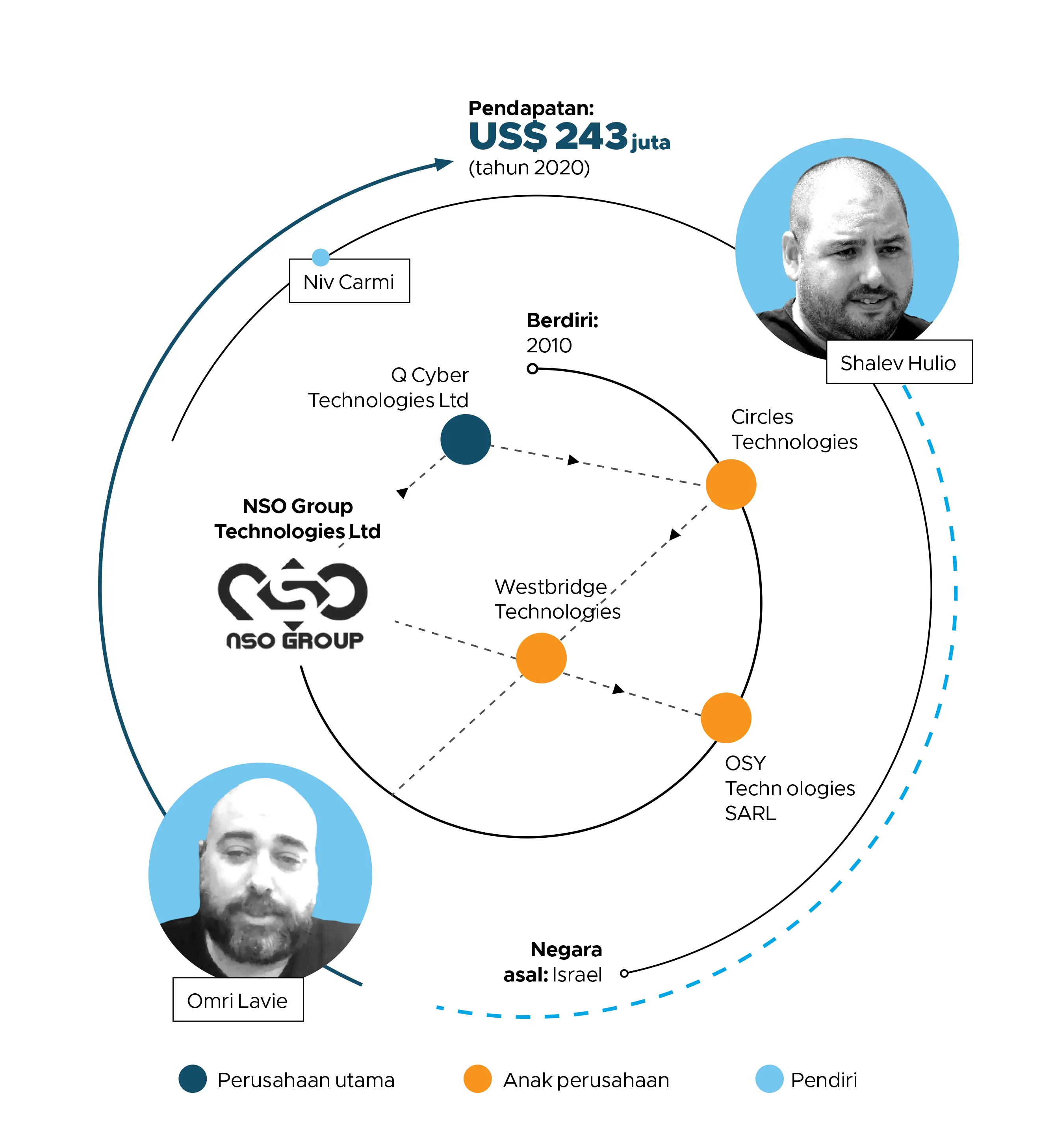

Indikasi penggunaan produk spionase NSO Group terungkap lewat manifes impor oleh PT Mandala Wangi Kreasindo. Kiriman paket dengan nomor register No.BL: UKHI 1212635 itu dikirim dari London, Inggris, dan masuk ke Indonesia lewat Bandara Soekarno-Hatta pada 1 Desember 2020. Pengirimnya adalah Q Cyber Technologies, induk perusahaan NSO Group.

Manifes barang itu tertulis Cisco Router dan Dell Server, yang masing-masing seharga US$ 6 ribu dan US$ 10 ribu. Seorang makelar alat sadap NSO menduga kedua perangkat tersebut berkaitan erat dengan perangkat intelijen. Ihwal otentisitas dokumen manifes tersebut, seorang pejabat di Direktorat Jenderal Bea dan Cukai membenarkan. “Barang seperti itu susah ditaksir nilai kepabeanannya karena tidak ada pembanding,” katanya.

Tim Indonesialeaks menyambangi alamat kantor PT Mandala Wangi di kawasan Pasar Baru, Jakarta Pusat, seperti tertera dalam manifes untuk mengkonfirmasi. Namun kantor yang dimaksud tak ditemukan. Dihubungi lewat sambungan telepon, Direktur PT Mandala Wangi Kreasindo, Haryanto, enggan merespon permintaan wawancara. Dari pelacakan akta perusahaan terungkap, saham perusahaan ini pernah dimiliki keluarga istri seorang menteri di Kabinet Indonesia Maju.

Situs Layanan Pengadaan Secara Elektronik memberi banyak petunjuk peredaran alat sadap. Sepanjang periode 2017-2021 tercatat ada sebelas kontrak pengadaan teknologi alat sadap. Seluruhnya untuk kepentingan Kepolisian RI. Proyek itu selalu dimenangkan oleh PT Radika Karya Utama. Perusahaan yang berdomisili di Jalan Duri, Komplek Palem Indah, Jakarta Pusat, itu menggarap proyek bernilai triliunan rupiah.

Pada akhir September 2017, Radika digandeng Direktorat Intelijen dan Keamanan Kepolisian Daerah Metro Jaya untuk pengembangan (upgrade) teknologi sadap zero-click bernilai Rp 98 miliar. Perusahaan ini juga memenangkan tender pengadaan alat yang berfungsi mengoleksi seluruh informasi dari para pengguna jaringan wifi. Nilai proyek ini Rp 99 miliar.

Tak sampai setahun, perusahaan ini kembali menjadi mitra polisi untuk pengadaan mobil taktis (Rp 133 miliar), media messenger monitoring (Rp 166 miliar), dan pengembangan alat zero-click senilai Rp 149 miliar. Begitupun dengan pengadaan intelligence social media profile and network analysis system, peralatan massive target social media profile and analysing system dan surveillance car yang bernilai ratusan miliar rupiah.

Tim Indonesialeaks berusaha meminta konfirmasi ihwal keterlibatan Radika dalam proyek tersebut. Ketika menyambangi kantor mereka di lantai 3 gedung 88, Jalan Casablanca, Jakarta Selatan, tak terlihat papan nama perusahaan itu. Kantor mereka menempati ruangan yang sama dengan PT Royal Group. Seorang resepsionis membenarkan di sanalah PT Radika kini beralamat.

Permohonan wawancara dengan Direktur PT Radika, Andi Utama, tak bersambut. Yeni, sekretaris Andi, mengatakan atasannya sedang berada di luar kota. Yeni membenarkan bahwa perusahaan Radika berulang kali jadi mitra polisi pengadaan alat teknologi. Tapi enggan menjelaskan secara terperinci. Upaya konfirmasi kedua kami jajaki kembali dengan melayangkan surat pada 19 Mei 2023. Tapi Radika tak kunjung memberi tanggapan.

Kepala Divisi Teknologi, Informasi, dan Komunikasi Markas Besar Kepolisian RI Inspektur Jenderal Slamet Uliandi membantah penggunaan Pegasus. Menurut dia, teknologi alat sadap zero-click sudah digunakan sejak 2010 dan tak selalu merujuk pada produk Pegasus. Dukungan alat itu dioperasikan untuk mendukung tugas penyelidikan di semua level. “Sejauh ada permintaan dan terbatas untuk kasus yang diatur undang-undang,” ujarnya.

Penggunaan alat sadap diakui Uliandi banyak memberi manfaat. Ketika masih berpangkat perwira menengah, ia pernah diminta bersaksi untuk membuktikan dugaan keterlibatan seseorang dalam sidang perkara pidana. “Belakangan muncul aturan internal Polri yang hanya membolehkan penggunaan bukti sadap sebagai sebatas petunjuk dalam penyelidikan maupun penyidikan,” kata dia.

Southeast Asia Freedom of Expression Network mensinyalir alat sadap kerap disalahgunakan untuk membungkam masyarakat sipil. Saat pembahasan revisi Undang-Undang Komisi Pemberantasan Korupsi pada 2019, misalnya, kalangan akademisi dan aktivis di Yogyakarta dan Bandung jadi korban. Telepon genggam mereka diretas, lalu disalahgunakan. “Kami curiga praktik ini melibatkan operasi digital,” ujar Direktur SAFENet, Damar Juniarto.

Serangan terhadap mereka disinyalir tak dilakukan peretas biasa, yang kerap beroperasi dengan menjebak pengguna gawai untuk mencuri akun. Damar meyakini para pelaku menggunakan alat sadap karena bisa mengetahui jejaring pertemanan seseorang. Itu dikuatkan dengan penyebaran pesan yang seolah-olah dikirim oleh pemilik gawai. “Prof. Rimawan disebut menyatakan mendukung revisi Undang-Undang KPK. Padahal dia keras menolak,” katanya.

Dewan Perwakilan Rakyat menyadari problem di balik penggunaan alat tersebut. Anggota Komisi Hukum DPR RI, Arsul Sani, menilai Indonesia belum memiliki aturan yang jelas yang menjamin akuntabilitas penggunaan alat sadap. Dalam banyak perkara, konten yang terkait dengan tujuan penyadapan hanya 5 persen. Sisanya percakapan privat. “Kami akan usulkan kembali pembahasan RUU Penyadapan tahun depan,” ujarnya.

Menurut Arsul, RUU Penyadapan tak hanya mengatur kewenangan untuk penegakan hukum. Penyalahgunaan alat di luar kepentingan hukum wajib diatur dalam sanksi pidana. Ia mengundang praktisi teknologi dan banyak kalangan lain memberikan masukan kepada DPR. “Bayangkan bagaimana jadinya jika aktivitas kita di kamar jadi objek penyadapan? Makanya harus ada ketentuan pidana,” katanya.

Liputan ini diselenggarakan oleh konsorsium Indonesialeaks yang terdiri dari majalah Tempo, Koran Tempo, Tempo.co, Jaring.id, Suara.com, Independen.id, dan Bisnis.com.

Baca laporan lengkapnya di Majalah Tempo